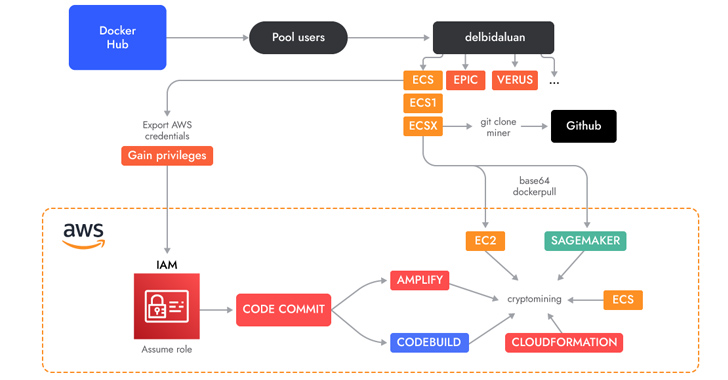

Nova cloud-native cryptojacking operacija ima u fokusu neuobičajene ponude Amazon Web Services (AWS) kao što su AWS Amplify, AWS Fargate i Amazon SageMaker za ilegalno rudarenje kriptovalute.

Maliciozna cyber aktivnost dobila je kodni naziv AMBERSQUID od strane kompanije za cloud i kontejner zaštitu Sysdig.

“Operacija AMBERSQUID je bila u mogućnosti da iskoristi cloud usluge bez pokretanja zahtjeva AWS-u za odobrenje više resursa, kao što bi bio slučaj da su slali samo neželjene EC2 instance”, rekao je Sysdigov istraživač sigurnosti Alessandro Brucato u izvještaju koji je podijeljen za The Hacker News.

“Ciljanje na više servisa također predstavlja dodatne izazove, poput odgovora na incidente, jer zahtijeva pronalaženje i gašenje svih rudara u svakoj eksploatisanoj usluzi.”

Sysdig je rekao da je kampanju otkrio nakon analize 1,7 miliona slika na Docker Hubu, pripisujući je s umjerenim samopouzdanjem indonezijskim hakerima na osnovu upotrebe indonežanskog jezika u skriptama i korisničkim imenima.

Neke od ovih slika su projektovane za izvršavanje rudarenja kriptovaluta preuzetih iz GitHub repozitorija koje kontrolišu hakeri, dok druge pokreću shell skripte koje ciljaju AWS.

Ključna karakteristika je zloupotreba AWS CodeCommit-a, koji se koristi za hostovanje privatnih Git repozitorija, za “generisanje privatnog spremišta koje su zatim koristili u različitim uslugama kao izvor.”

Repozitorijum sadrži izvorni kod AWS Amplify aplikacije koja se, zauzvrat, koristi pomoću shell skripte za kreiranje Amplify web aplikacije i konačno pokretanje rudarenja kriptovaluta.

Hakeri su također primijećeni kako koriste shell skripte za izvođenje cryptojacking-a u instancama AWS Fargate i SageMaker, što uzrokuje značajne računske troškove za žrtve.

Sysdig je procijenio da bi AMBERSQUID mogao rezultirati gubicima od više od 10.000 dolara dnevno ako se skalira da cilja sve AWS regije. Dalja analiza korišćenih adresa novčanika otkriva da su hakeri do danas zaradili više od 18.300 dolara prihoda.

Ovo nije prvi put da su indonezijski hakeri povezani s kampanjama cryptojacking-a. U maju 2023., Permiso P0 Labs je detaljno opisao hakera po imenu GUI-vil koji je uočen kako koristi Amazon Web Services (AWS) Elastic Compute Cloud (EC2) instance za obavljanje operacija kripto rudarenja.

Michael Clark, direktor istraživanja prijetnji u Sysdigu, rekao je za The Hacker News da “nema mnogo ukrštanja između TTP-ova dva napada” i da ih najvjerovatnije izvode različite grupe.

“Ali to pokazuje da Indonezija ima uspješnu zajednicu oko cryptojacking-a”, istakao je Clark.

“Dok većina finansijski motiviranih hakera cilja na računarske usluge, kao što je EC2, važno je zapamtiti da mnoge druge usluge također pružaju pristup računarskim resursima (iako to više indirektno)”, rekao je Brucato.

„Lako je da se ove usluge previde iz bezbjednosne perspektive jer je manja vidljivost u poređenju sa onom koja je dostupna kroz detekciju pretnji tokom izvršavanja.“

Izvor: The Hacker News