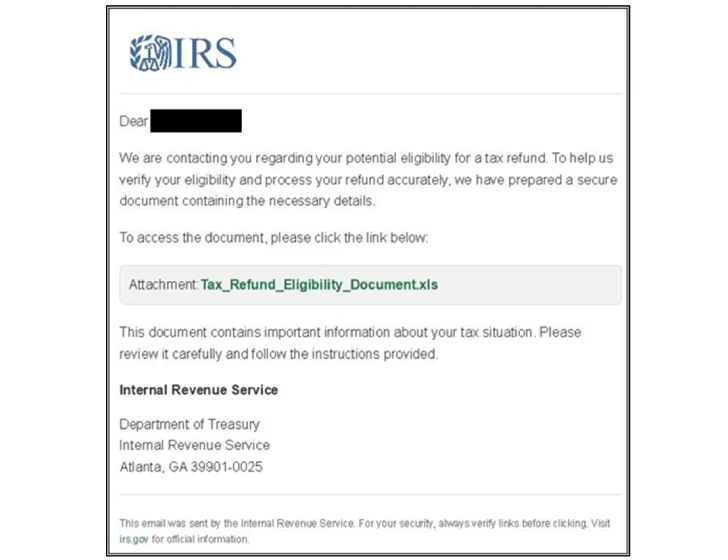

Microsoft upozorava na nekoliko phishing kampanja koje koriste porezne teme za distribuciju malvera i krađu vjerodajnica.

“Ove kampanje posebno koriste metode preusmjeravanja, poput skraćivača URL-ova i QR kodova u maliciozni prilozima, te zloupotrebljavaju legitimne usluge, poput servisa za hosting datoteka i poslovnih profila, kako bi izbjegle detekciju,” navodi Microsoft u izvještaju podijeljenom s The Hacker News.

Poseban aspekt ovih kampanja je to što vode do phishing stranica koje su isporučene putem phishing-as-a-service (PhaaS) platforme kodnog imena RaccoonO365 – e-kriminalne platforme koja je prvi put otkrivena početkom decembra 2024.

Takođe se distribuišu trojanci za daljinski pristup (RAT-ovi) poput Remcos RAT, kao i drugi malveri i post-eksploatacijski alati, uključujući Latrodectus, AHKBot, GuLoader i BruteRatel C4 (BRc4).

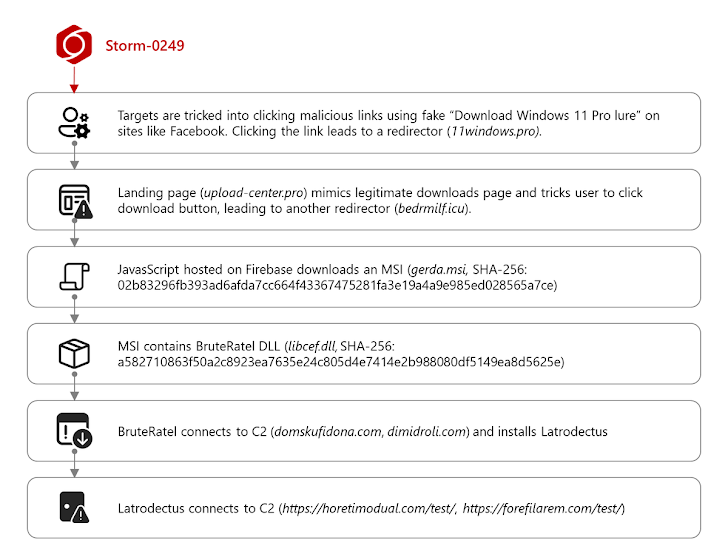

Jedna takva kampanja, koju je tehnološki gigant uočio 6. februara 2025., procjenjuje se da je poslala stotine e-mailova usmjerenih na korisnike u Sjedinjenim Američkim Državama prije sezone podnošenja poreznih prijava. Cilj je bio isporučiti BRc4 i Latrodectus. Ova aktivnost pripisana je grupi Storm-0249, koja je ranije bila poznata po distribuciji malvera BazaLoader, IcedID, Bumblebee i Emotet.

Kako napadi funkcionišu?

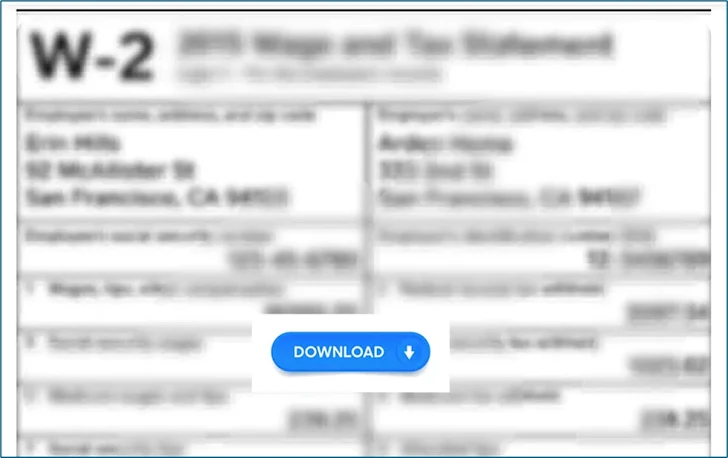

Napadi uključuju PDF priloge koji sadrže link koji preusmjerava korisnike na skraćeni URL putem Rebrandly, a zatim ih vodi do lažne DocuSign stranice s opcijom pregleda ili preuzimanja dokumenta.

“Kada bi korisnici kliknuli na dugme ‘Preuzmi’ na odredišnoj stranici, ishod bi zavisio od toga da li je njihov sistem i IP adresa dozvoljena za pristup sljedećoj fazi, prema filtrima koje je postavio napadač,” navodi Microsoft.

Ako je pristup dozvoljen, korisnik dobija JavaScript datoteku koja zatim preuzima Microsoft Software Installer (MSI) za BRc4, koji služi kao kanal za isporuku Latrodectus malvera. Ako se žrtva ne smatra dovoljno vrijednom metom, dobija benigni PDF dokument s adrese royalegroupnyc[.]com.

Microsoft je takođe otkrio drugu kampanju, koja je trajala između 12. i 28. februara 2025., u kojoj su phishing e-mailovi s poreznom tematikom poslani više od 2.300 organizacija u SAD-u, s posebnim fokusom na inženjerski, IT i konsultantski sektor.

U ovom slučaju, e-mailovi nisu imali sadržaj u tijelu poruke, ali su sadržavali PDF prilog sa QR kodom koji vodi do linka povezanog s RaccoonO365 PhaaS, koji oponaša Microsoft 365 login stranice kako bi prevario korisnike da unesu svoje kredencijale.

Širenje drugih malvera putem poreznih phishing e-mailova

U različitim varijacijama ovih kampanja, porezno-tematski phishing e-mailovi takođe su korišteni za širenje drugih malver porodica, uključujući AHKBot i GuLoader.

- AHKBot infekcioni lanac preusmjerava korisnike na stranice koje hostuju maliciozni Microsoft Excel datoteke. Kada korisnik otvori datoteku i omogući makroe, preuzima se i pokreće MSI datoteka koja zatim lansira AutoHotKey skriptu. Ova skripta preuzima Screenshotter modul za snimanje ekrana kompromitovanog sistema i slanje podataka na udaljeni server.

- GuLoader kampanja pokušava prevariti korisnike da kliknu na URL unutar PDF priloga e-maila, što rezultira preuzimanjem ZIP datoteke.

“ZIP datoteka sadrži razne .lnk datoteke koje oponašaju porezne dokumente. Ako korisnik pokrene .lnk datoteku, ona koristi PowerShell za preuzimanje PDF-a i .bat datoteke,” navodi Microsoft. “.bat datoteka zatim preuzima GuLoader izvršnu datoteku, koja instalira Remcos.”

Nove varijante napada

Ovaj razvoj događaja dolazi nekoliko sedmica nakon što je Microsoft upozorio na drugu kampanju Storm-0249, koja je preusmjeravala korisnike na lažne web stranice koje reklamiraju Windows 11 Pro, kako bi isporučila novu verziju Latrodectus loader malvera putem BruteRatel red-teaming alata.

“Napadači su vjerovatno koristili Facebook za privlačenje saobraćaja na lažne Windows 11 Pro stranice, jer smo u više slučajeva primijetili Facebook referentne URL-ove,” saopštio je Microsoft putem niza objava na X (bivši Twitter).

Latrodectus 1.9, najnovija verzija ovog malvera, prvi put je primijećena u februaru 2025. i uključuje povratak zakazanih zadataka za postizanje upornosti, kao i dodavanje komandne funkcije 23, koja omogućava izvršavanje Windows naredbi putem “cmd.exe /c”.

Eksploatacija QR kodova u phishing napadima

Ova otkrića dolaze u trenutku kada je primijećen porast kampanja koje koriste QR kodove u phishing dokumentima kako bi prikrili maliciozne URL-ove u napadima usmjerenim na Evropu i SAD, što rezultuje krađom kredencijala.

“Analiza URL-ova ekstrahovanih iz QR kodova u ovim kampanjama otkriva da napadači obično izbjegavaju uključivanje URL-ova koji direktno vode do phishing domena,” navodi Palo Alto Networks Unit 42. “Umjesto toga, često koriste mehanizme preusmjeravanja URL-ova ili iskorištavaju otvorene preusmjerivače na legitimnim web stranicama.”

Druge zabilježene phishing kampanje

Posljednjih sedmica otkriveno je više phishing i društveno-inženjerskih kampanja, uključujući:

- Korištenje ‘browser-in-the-browser’ (BitB) tehnike za lažne skočne prozore koji varaju igrače Counter-Strike 2 da unesu svoje Steam kredencijale kako bi napadači mogli preprodati pristup nalozima

- Korištenje malvera za krađu informacija za preuzimanje kontrole nad MailChimp nalozima i slanje masovnih e-mail poruka

- Korištenje SVG datoteka za zaobilaženje spam filtera i preusmjeravanje korisnika na lažne Microsoft stranice za prijavu

- Zloupotrebu legitimnih servisa poput Adobe, DocuSign, Dropbox, Canva i Zoho kako bi se izbjegli sigurnosni filteri e-mail sistema

- Lažna sigurnosna upozorenja na lažnim web stranicama koje ciljaju korisnike Windows i Apple Mac sistema kako bi prevarili korisnike da predaju svoje sistemske vjerodajnice

Kako se zaštititi?

Organizacije bi trebale usvojiti metode autentifikacije otporne na phishing, koristiti pretraživače koji blokiraju maliciozne web stranice i omogućiti mrežnu zaštitu kako bi spriječili korisnike i aplikacije da pristupaju malicioznim domenama.

Izvor:The Hacker News