Uočena je povećana aktivnost hakera u pokušajima da se kompromituju loše održavani uređaji koji su ranjivi na starije bezbjednosne probleme iz 2022. i 2023. godine.

Platforma za praćenje prijetnji GreyNoise izvještava o porastu broja hakera koji koriste CVE-2022-47945 i CVE-2023-49103 koji utiču na ThinkPHP Framework i open-source ownCloud rješenje za dijeljenje datoteka i sinhronizaciju.

Obe ranjivosti imaju kritičnu ozbiljnost i mogu se iskoristiti za izvršavanje proizvoljnih komandi operativnog sistema ili za dobijanje osetljivih podataka (npr. administrativna lozinka, akreditivi servera pošte, licencni ključ).

Prva ranjivost je problem uključivanja lokalne datoteke (LFI) u jezičkom parametru ThinkPHP Frameworka prije 6.0.14. Udaljeni napadač bez autentifikacije može ga iskoristiti za izvršavanje proizvoljnih naredbi operativnog sistema u implementacijama gdje je omogućena funkcija jezičkog paketa.

Akamai je prošlog ljeta izvijestio da kineski hakeri koriste ovu grešku od oktobra 2023. u operacijama uskog obima.

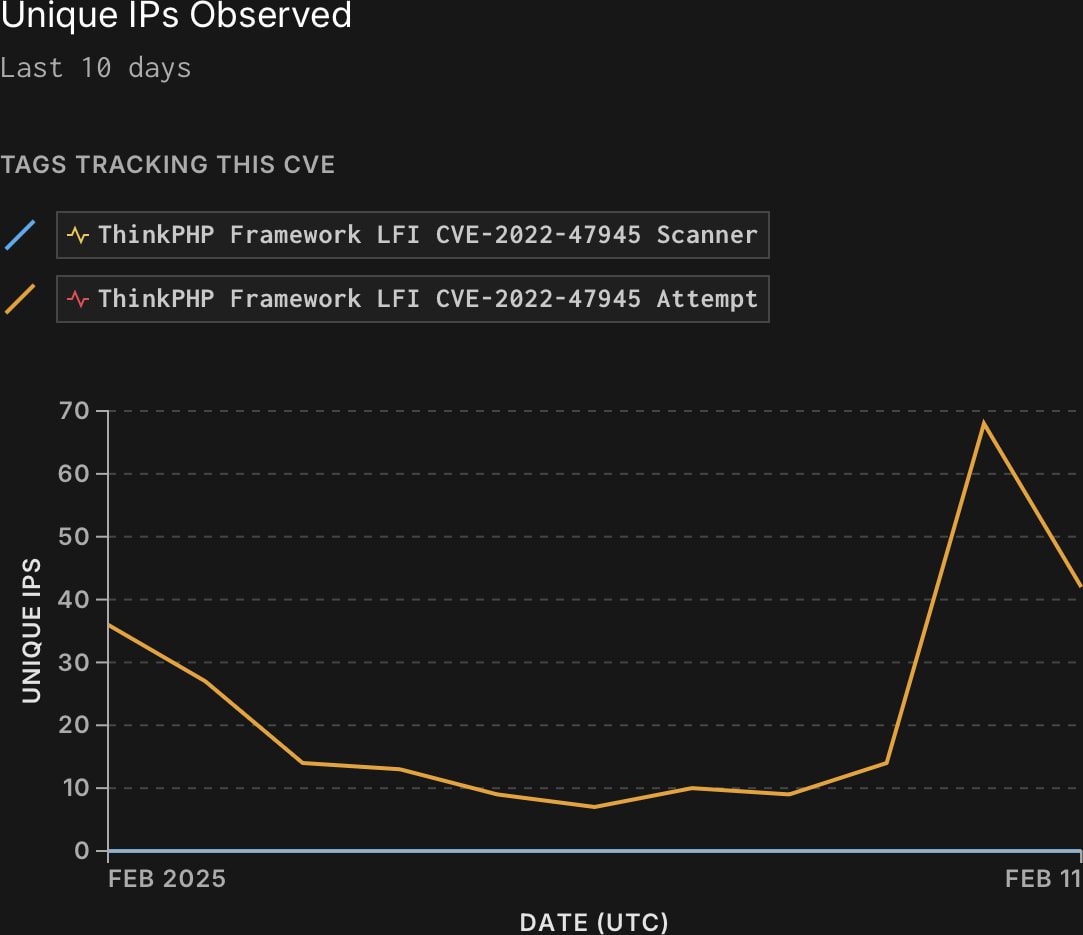

Prema platformi za praćenje pretnji GreyNoise, CVE-2022-47945 je trenutno pod velikim obimom eksploatacije, sa napadima pokrenutim sa sve većeg broja izvornih IP adresa.

„GreyNoise je uočio 572 jedinstvene IP adrese koje pokušavaju da iskoriste ovu ranjivost, a aktivnost se povećava posljednjih dana“, upozorava bilten.

Ovo je uprkos niskoj ocjeni sistema za predviđanje eksploatacije (EPSS) od 7% i nedostatak koji nije uključen u CISA-in katalog poznatih eksploatiranih ranjivosti (KEV).

Izvor: Greynoise

Druga ranjivost utiče na popularni softver za dijeljenje datoteka otvorenog koda i proizilazi iz zavisnosti aplikacije od biblioteke treće strane koja izlaže detalje PHP okruženja preko URL-a.

Ubrzo nakon početnog otkrivanja ranjivosti od strane programera u novembru 2023., hakeri su počeli da je iskorištavaju za krađu osjetljivih informacija iz sistema bez zakrpa.

Godinu dana kasnije, FBI, CISA i NSA su CVE-2023-49103 uvrstili među 15 najiskorištenijih ranjivosti u 2023.

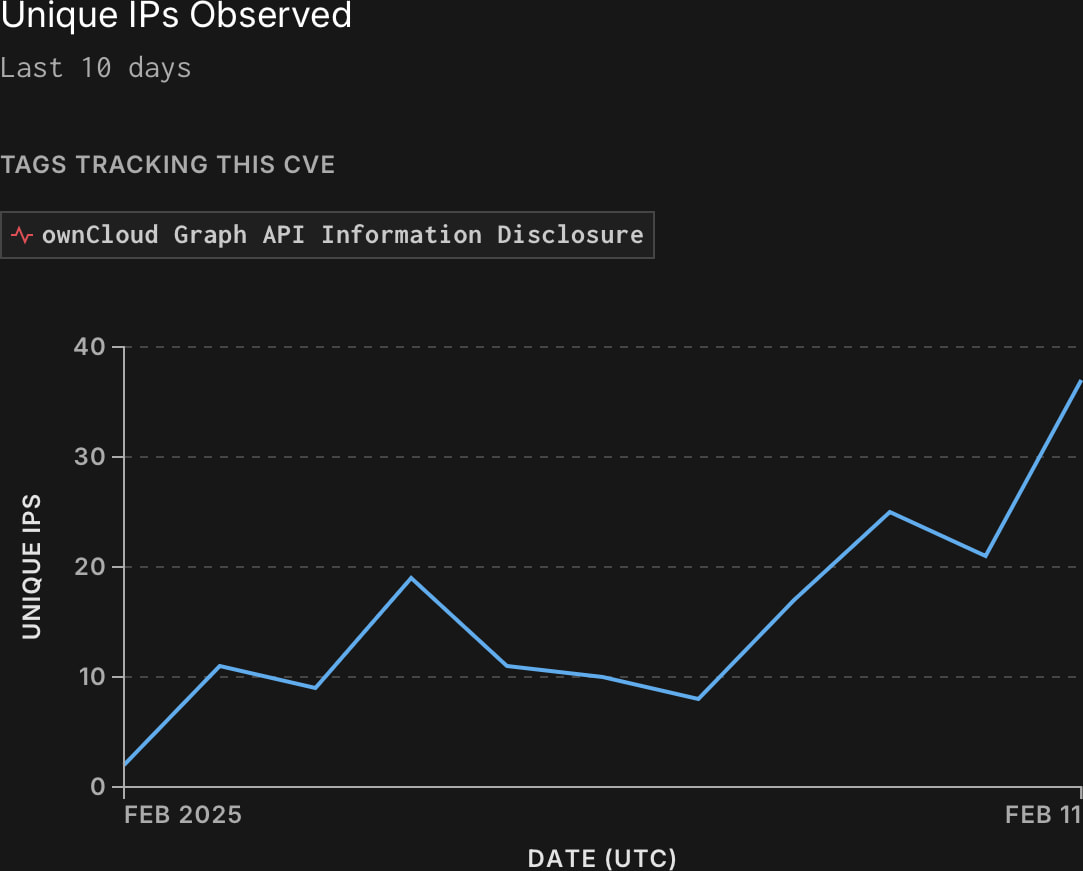

Uprkos tome što je prošlo više od 2 godine otkako je dobavljač objavio ažuriranje koje se bavi bezbjednosnim problemom, mnoge instance ostaju nezakrpljene i izložene napadima.

GreyNoise je nedavno primijetio povećanu eksploataciju CVE-2023-49103, sa malicioznom aktivnošću koja potiče od 484 jedinstvene IP adrese.

Izvor: Greynoise

Kako bi zaštitili sisteme od aktivne eksploatacije, korisnicima se savjetuje da nadograde na ThinkPHP 6.0.14 ili noviji i ownCloud GraphAPI na 0.3.1 i noviji.

Takođe se preporučuje da se potencijalno ranjive instance skinu van mreže ili postave iza zaštitnog zida kako bi se smanjila površina napada.

Izvor: BleepingComputer